CMSの脆弱性とは?セキュリティリスクと対策について解説

こんにちは。Wakka Inc.メディア編集部です。

Webサイトを運用している方であれば、CMSの脆弱性やセキュリティリスクについて聞いたことがあるはずです。

しかし、CMSの脆弱性とは何か、サイバー攻撃に対してどのようなセキュリティ対策をすれば良いのか、などについて正確には理解できていない方も多いのではないでしょうか。

そこで本記事では、CMSの脆弱性や、サイバー攻撃の種類、セキュリティ対策などについて詳しく解説します。

自社のWebサイトを安全に運用するために、ぜひとも参考にしてください。

WaGAZINE読者さま限定!

あなたにピッタリのヘッドレスCMS選定ガイド

ヘッドレスCMSの移行を計画している方や、

CMSの脆弱性とは

脆弱性とは、プログラムの不具合や設計上のミスなどが原因で発生する、セキュリティ上の欠陥です。

セキュリティホールとも呼ばれています。

CMSにもやはりセキュリティの欠陥は存在するため、脆弱性をねらったサイバー攻撃を受けることが想定されます。

サイバー攻撃を受けるとさまざまな被害が出ます。

そのため、CMSを利用して構築されているWebサイトなどでは、CMSの脆弱性にどのように対策していくかが課題と言えます。

CMSの脆弱性により発生する被害

本章では、CMSの脆弱性をねらったサイバー攻撃を受けることで、発生する被害について解説します。

サイバー攻撃による被害には、主に次の3つがあります。

- 個人情報の流出

- ウィルス感染

- Webサイトの改竄(かいざん)

それぞれ詳しく見ていきましょう。

個人情報の流出

サイバー攻撃を受けたWebサイトのデータベースに個人情報が含まれている場合、個人情報が盗まれて流出してしまう恐れがあります。

個人情報とは個人を特定できる氏名・住所・生年月日などです。

特にECサイトでは氏名や住所を登録することが多いため。個人情報が多く保存されています。

また、個人情報以外にも、取引先企業の情報が含まれていれば営業機密情報の流出にもつながります。

個人情報や機密情報が流出してしまうと、取引先企業や顧客からの信用が失われます。

そのため、業績の悪化につながるとともに、流出による損害賠償の支払いも必要になります。

参照:プライバシーマーク制度|日本情報社会推進協会

ウイルス感染

サイバー攻撃を受けたWebサイトがウイルスに感染する可能性もあります。

ウイルスに感染すると、Webサイトの本来の機能が正しく動作しなくなったり、意図していないページへ飛ばされてしまったりします。

ウイルス感染による被害は上記だけではありません。

アクセスしたユーザーがウイルスに感染し、さらにウイルスをばら撒いてしまう二次感染の恐れもあります。

Webサイトのウイルス感染が認められた場合には、二次感染を防ぐために、運営をストップしなければいけません。

Webサイトの改竄(かいざん)

サイバー攻撃でWebサイトの管理者パスワードが盗まれることによって、Webサイトが改竄(かいざん)されることもあります。

Webサイトが改竄されることの恐ろしさは、ユーザーが攻撃者によって構築された悪意のあるサイトに誘導され、暗証番号などの重要情報を盗まれるなどの手口です。

このように、ただWebサイトが改竄されるだけでなく、攻撃を受けたWebサイトを踏み台にしてさらに二次的に被害が拡大していくおそれがあります。

CMSの脆弱性をねらったサイバー攻撃の種類

本章では、CMSの脆弱性をねらったサイバー攻撃の種類を紹介します。

SQLインジェクション

SQLとはデータベースを操作するための言語で、データの登録や更新、保持しているデータの取得などができます。

例えば、問い合わせフォームに情報を入力して登録ボタンを押すと、裏ではSQLが実行されて入力された情報がデータベースに登録される仕組みです。

SQLインジェクションとはこの仕組みを悪用した攻撃方法です。

問い合わせフォームなどの入力欄にSQLを記述して、データベース内のデータを検索したり、ログインパスワードなど重要な情報を盗んだりするために使われます。

クロスサイトスクリプティング

クロスサイトスクリプティングとは攻撃対象のWebサイトを改竄し、HTMLに悪意あるスクリプトを埋め込む攻撃です。

Webサイトを訪れたユーザーに埋め込んだスクリプトを実行させ、攻撃者が用意した悪意ある別のサイトへ誘導して個人情報や暗証番号などの重要情報を盗みます。

IPA(独立行政法人情報処理推進機構)に報告される脆弱性に関する届出では、クロスサイトスクリプティングに関する届出件数がもっとも多くなっています。

参照:AppGoatを利用した集合教育補助資料|IPA

DDoS攻撃

攻撃対象のWebサイトに対して複数のコンピュータから大量のデータを送りつけ、Webサイトのサービス提供を妨げるのがDDoS攻撃です。

DDoS(ディードス)とはDistributed Denial of Serviceの略で、分散型サービス拒否攻撃という意味です。

DDoS攻撃を受けたWebサイトはサーバーやネットワークが高負荷になり、アクセスできなくなったり反応が極端に悪くなったりします。

そのため、攻撃を受けたWebサイトや企業はシステムの復旧にコストがかかるだけではなく、社会的な信用の点でも大きな被害を受けてしまいます。

ディレクトリトラバーサル攻撃

ディレクトリトラバーサル攻撃とは、Webサイトやアプリケーションに対して不正にアクセスするサイバー攻撃です。

管理者が公開する意思のないファイルや情報にアクセスされ、機密情報の漏えいやデータ改ざんなどのリスクがあります。

攻撃の手法としては、マルウェア感染を経由した個人情報や企業機密などの漏えいが代表的です。

回避するには、マルウェア対策を徹底し、情報漏えいを防止するのが対策のひとつです。

実際に起きたサイバー攻撃の事例

実際に起きたサイバー攻撃の事例を把握することで、どのような点に気を付けるべきかや、具体的な対策の検討に役立ちます。

本章では、実際に起きたサイバー攻撃の事例を解説します。

不正アクセス攻撃で個人情報流出

ホームページのサーバーが不正アクセスによって改ざん・不正プログラム書き込みの被害を受ける、といった事例が代表的です。

改ざんや不正プログラムの書き込みによって、個人情報をはじめとした多くの情報が抜き取られる可能性があります。

対策としては、サーバーや端末のセキュリティ対策の見直しが一般的です。

セキュリティ対策を通じて、アクセス履歴を監視できる体制を構築することで不正アクセス攻撃防止に役立ちます。

サイバー攻撃でホームページが一時的に使用不可

不正コードの埋め込みによって、Webサイトが使用できなくなるケースがあります。

不正コードを使用したサイバー攻撃の手口として、代表的なのはクロスサイト・スクリプティング(XSS)と呼ばれるものです。

XSSとは、不正なJavaScriptやHTMLなどを含んだリンクURLのクリックを促す手法です。

不正URLをクリックすると、偽サイトへと変遷する、といった被害が発生します。

不正コード埋め込みによる被害が発生した場合は、Webサイトが使用できなくなるほか、さまざまな情報の漏えいリスクが伴います。

CMSの運用におけるセキュリティの問題

CMSはWebサイトを容易に構築できて便利ですが、サイバー攻撃を受けるリスクが高いシステムとも言えます。

なぜサイバー攻撃の対象になりやすいのか、本章ではCMSの運用におけるセキュリティの問題についてみていきましょう。

容易に導入できるためサイバー攻撃のターゲットになりやすい

近年はCMSをベースに構築されたWebサイトが多く、CMSの利用者が増えています。

特に、オープンソース型のCMSであるWordPressは導入が容易なため、ITの知識があまりなくても手軽に導入して利用している方も多いのではないでしょうか。

そのため、世界中でもWordPressのシェアは高いですが、利用者が多いだけにサイバー攻撃のターゲットにもなりやすいのです。

サイバー攻撃のターゲットになりやすい理由は2つあります。

1つは、脆弱性を発見しやすいことです。

WordPressのようなオープンソース型のCMSはソースコードが公開されており、誰もがプログラム内部の仕組みを知ることができます。

そのため、高度な技術スキルを持った人であればソースコードを解析することで、脆弱性を発見できるはずです。

2つ目は、利用者が多いと効率的に攻撃できるためです。

WordPressは世界中に多くの利用者がいるため、WordPressで構築されたWebサイトの数もかなり多いはずです。

そのため、脆弱性を突く攻撃方法が1つ確立できれば、多数のWebサイトに対して同時に攻撃を仕掛けられるのです。

多くのプラグインを利用していると脆弱性が発見されやすい

プラグインとは、CMSの基本機能に含まれていない機能をCMSに追加する仕組みです。

サイトのデザインに関する機能や、SEO対策の機能など、さまざまなプラグインを追加してWebサイトをカスタマイズできます。

CMSを利用したWebサイトではプラグインなどの外部プログラムを導入して、足りない機能を補っているケースが多いと思います。

数種類のプラグインを同時に利用していることも多く、その場合はそれだけ脆弱性をたくさん持っていると考えるべきです。

つまり、多くのプラグインを利用していると、それだけ脆弱性が発見されやすくなります。

したがって、脆弱性を突いた攻撃を受けるリスクも高くなるわけです。

CMSのセキュリティリスクに対する意識が低い

CMSは手軽にサイトを構築・運営できるメリットがある一方で、運用面のリスクについて考慮が甘い場合があります。

また、多くのCMSの利用者がセキュリティリスクに対して知見が少ないのも問題です。

セキュリティリスクに対する知見の少なさや意識の低さは、CMSを利用する上で大きなリスクと言えます。

なぜなら、WordPressなどオープンソース型のCMSは利用者自身がセキュリティ対策を行う必要があるためです。

セキュリティリスクに対する意識が低いと十分な対策が行われないため、サイバー攻撃を防御できない可能性が高くなります。

WaGAZINE読者さま限定!

あなたにピッタリのヘッドレスCMS選定ガイド

ヘッドレスCMSの移行を計画している方や、

CMSの運用に必要なセキュリティ対策

前章ではCMSの運用におけるセキュリティリスクの問題について見てきました。

では、CMSを運用するためにはどのようなセキュリティ対策を取るべきでしょうか。

本章ではCMSの運用に必要なセキュリティ対策について解説します。

常に最新バージョンにアップデートする

セキュリティ対策として欠かせないのはまず、システムを常に最新バージョンに保っておくことです。

CMS本体はもちろん、プラグインやWebブラウザ、OSも含め、利用しているソフトウェアはすべて最新バージョンにアップデートしておきましょう。

なぜなら、ソフトウェアの新バージョンは、機能の使い勝手の向上やバグの改修を目的にリリースされることも多いですが、脆弱性を解消する目的でリリースされることもあるからです。

最新バージョンにアップデートすれば、旧バージョンに存在した脆弱性が解消され、セキュリティリスクの低減が期待できます。

脆弱性情報の収集を行う

CMSの脆弱性情報は、使用しているCMSの名称と脆弱性情報を検索すると確認できます。

WordPressを使っている場合は「WordPress 脆弱性」や「WordPress 脆弱性 一覧」などと検索してみましょう。

脆弱性情報を収集することで、必要な対策を具体化しやすくなり、セキュリティレベルを向上できます。

脆弱性情報は定期的に更新されるため、セキュリティレベルを維持するためには、随時確認しましょう。

セキュリティパッチを適用する

オープンソースのCMSは、セキュリティ対策が不十分な場合があるため、セキュリティパッチの適用は自身で行わなければなりません。

特に、拡張機能が充実しているCMSは、拡張機能ごとにセキュリティの脆弱性を抱えている可能性があるため注意が必要です。

サイバー攻撃の対象となる可能性を考慮して、可能な限りの対策を実施してください。

アクセス権限を管理する

CMSの中には、管理画面の利用を制限できる機能が付随しているものもあります。

制限機能の活用により、アクセスできるデバイスが限定されるため、セキュリティレベルの向上につながります。

制限機能は、インターネット上のデバイスの識別に使われるIPアドレスを利用するものがほとんど。

IPアドレスは同じものが存在しないため、外部からの不正アクセスや改ざんなどの防止に効果的です。

パスワードを複雑にする

サイバー攻撃にはパスワードを破るためのものもあります。

パスワードに使われる英数字や記号の組み合わせを総当たりで試し、正しいパスワードを割り出す手法です。

このような攻撃に耐えるためには、パスワードの桁数を増やし、アルファベットの大文字と小文字や記号を活用して複雑にするのが有効です。

パスワードの桁数を増やし、使用する文字の組み合わせを複雑にしておくことでパスワードを破られるリスクが低下します。

英数字や記号を組み合わせて、8桁以上のパスワードを設定しておくと効果的です。

なお、これまでは定期的なパスワードの変更が推奨されてきましたが、最近では定期的なパスワード変更は不要であるという考え方が主流になってきました。

総務省からの最新の発表では、他のサービスとの使い回しを避けるよう推奨されています。

参照:国民のためのサイバーセキュリティサイト|総務省

WAF(ウェブ・アプリケーション・ファイアーウォール)を導入する

WAFはWebサイトの脆弱性をねらったサイバー攻撃に対して効果を発揮するセキュリティソフトです。

ECサイトなど、クレジット情報や顧客情報を扱うサイトなら導入しておきましょう。

Webサイトの脆弱性をカバーしてくれるため、ファイアーウォールでは防ぎきれないサイバー攻撃に対しても有効です。

無料で利用できる脆弱性診断ツール

自社のWebサイトの脆弱性について押さえておくことは、セキュリティ対策を講じるうえでも重要です。

本章では、無料で利用できる脆弱性診断ツールを紹介しておきます。

| ツール名 | 詳細 |

| Sitecheck | 診断したいWebサイトのURLを入力し、Submitボタンを押すと結果を5段階で表示してくれる。 |

| ワードプレス・ドクター | WordPressにインストールするプラグイン。ウィルス感染・サイト改ざん・マルウェア検出ができる。 有料版にはハッキングのリアルタイムブロック機能がある。 |

| WPSEC | WordPressを使用したサイトの脆弱性診断ツール。 入力欄にURLを入力し、START SCANボタンで診断可能。 アカウント登録で登録サイトを定期的に自動で追跡する機能を使える。 |

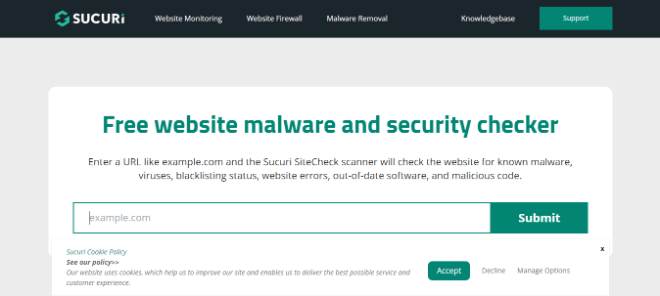

Sitecheck

Sitecheckは無料の脆弱性診断サービスで、Sucuri社が提供しています。

診断したいWebサイトのURLを入力し、Submitボタンを押すだけで利用可能です。

ボタンを押してしばらく待つと、診断結果が表示されます。

出力される診断結果は、Minimal~Criticalまでの5段階評価です。

その他にも、マルウェアの感染についても診断してくれます。

ワードプレス・ドクター

ワードプレス・ドクターは、WordPressにインストールして利用するプラグインです。

Webサイトのウィルス感染やサイト改竄など、マルウェアの検出に役立ちます。

また、有料機能ですが、サイトのハッキングをリアルタイムでブロックしてくれる機能もあります。

WPSEC

WPSECは、WordPressを使用して構築されているWebサイトの脆弱性を診断できる海外のツールです。

入力欄に診断したいWebサイトのURLを入力してSTART SCANボタンを押すだけで、簡単に脆弱性診断を実施できます。

診断結果、安全なWebサイトであれば緑色で「Your WordPress website is safe!」と表示されます。

アカウント登録すれば、登録したすべてのWebサイトを定期的に自動で追跡する機能なども利用できるため便利です。

CMSの選定における注意点

CMSを選定する際の注意点は、オープンソース型CMSかパッケージ型CMSかによって、以下のように異なります。

| オープンソース型CMS | ・セキュリティの脆弱性がある可能性を考慮する ・サポートの確保が難しい点を理解する ・トラブル時のノウハウ共有が充実しているかを確認する |

| パッケージ型CMS | ・開発元の信頼性を確認する ・セキュリティ対策を確認する ・サポート体制の充実性をチェックする |

上記のほか、アクセス管理やログの監視ができるかなども確認してください。

パッケージ型CMSはサポート体制が充実しているケースが多い反面、コストが膨らみやすい点にも注意です。

一方で、オープンソース型CMSはコストがかかりにくく自由度が高い反面、サポート体制にはあまり期待できません。

自社がCMSを導入する目的やIT人材の有無など、多角的な視野で導入するCMSを検討するとともに、CMSに適したセキュリティ対策を確認しましょう。

CMS運用における注意点

CMSを安全に運用する際の注意点は、おもに以下の3つです。

- 定期的にバックアップする

- セキュリティ設定を随時見直す

- アクセスログを定期的にチェックする

定期的にバックアップすることで、万が一、データが消去されたときも安心です。

またサイバー攻撃とセキュリティ対策は、いたちごっこのような関係のため、セキュリティ設定を随時見直すことは欠かせません。

アクセスログの定期的なチェックにより、不正アクセスの早期発見につながり、サイト改ざんや不正コード書き込みなどへの迅速な対応が可能です。

CMSへの不正アクセスによる信頼性の低下を未然に防ぐために、バックアップ・セキュリティ見直しなどをスケジューリングしておくことが大切です。

ヘッドレスCMSのセキュリティ

ヘッドレスCMSとは、コンテンツ管理におけるデータベース・管理画面・コンテンツ配信などのバックエンド機能に特化したコンテンツ管理システムです。

コンテンツを表示する機能(フロントエンド)と切り離して管理できるため、システム・デザイン変更の自由度が高く、近年では注目を集めています。

ヘッドレスCMSが注目されている理由のひとつに、セキュリティ面の強固さが挙げられます。

通常のCMSとは異なり、Webサイト上で表示されているコンテンツは表面的なものです。

内部の構造は複雑化されているため、サイバー攻撃のリスクを大幅に減少できます。

さらに、ヘッドレスCMSはコンテンツの表示速度の高速化やメンテナンスコストの削減などのメリットもあります。

ヘッドレスCMSは、次世代を担うCMSとして、大きな可能性を秘めた存在です。

万全なセキュリティ対策でWebサイトの安全な運用を目指しましょう

CMSにはセキュリティの脆弱性が多く存在します。

そのためCMSを利用して構築されたWebサイトは、脆弱性をねらったサイバー攻撃のターゲットになりやすいのです。

また、利用者側のセキュリティリスクに対する意識もあまり高いとは言えず、セキュリティ対策がおろそかになりがちです。

これでは、サイバー攻撃によって被害を受けるリスクが極めて高まります。

自社のWebサイトをサイバー攻撃から守るためにまず、セキュリティリスクに対する意識を高める。

その上で、自社のWebサイトで利用しているCMSがどのような脆弱性を持っているかを理解し、脆弱性をカバーする対策を打ちましょう。

CMSを利用して自社のWebサイトを運用している方は、ぜひ本記事を参考にして、万全なセキュリティ対策でWebサイトの安全な運用を目指してください。

WaGAZINE読者さま限定!

あなたにピッタリのヘッドレスCMS選定ガイド

ヘッドレスCMSの移行を計画している方や、